Proteger la integridad de la información y del software.(Medidas de seguridad y antivirus)

Software AntivirusUn antivirus es un programa diseñado para prevenir y evitar la activación de virus en nuestra computadora, tiene rutinas de detección, eliminación y reconstrucciónde la información afectada.Tener instalado un antivirus en nuestra computadora es la mejor medida de seguridad en cuanto a virus se refiere y jamás debe faltar. Los antivirus realizan tresprincipales funciones que son:Vacunar:La vacuna de los antivirus se queda residente en memoria y filtra los programas que son ejecutados.Detectar:Revisa todos los archivos que tenemos grabados en el disco duro. Mediante el grupo de códigos virales el antivirus escanea la información para reconocerlos yborrarlos.Eliminar:Es la parte del antivirus que desarma la estructura del virus y las elimina, finalmente repara los archivos dañados.Un programa antivirus debe estar bien configurado para que trabaje correctamente, y algo muy importante debe estar actualizado. El antivirus no es una solucióndefinitiva, nos ayuda a minimizar el riesgo, pero hay otras medidas de seguridad complementarias para estar mejor protegidos.

Utilizar el programa de búsqueda de errores en disco

Realiza un chequeo a la PC que revise la integridad del disco en busca de errores. Algunas veces los discos duros pueden perder la integridad de los datos, obtener malos sectores, dañarse, etc. con ejecución del programa Windows puede checar el disco duro o el diskette, y si encuentra un error o mal sector revisa si los datos siguen siendo recuperables.

Aplicar el desfragmentado

Es el proceso mediante el cual se acomodan los archivos de un disco de tal manera que cada uno quede en un área contigua y sin espacios sin usar entre ellos. Alirse escribiendo y borrando archivos continuamente en el disco duro, éstos tienden a no quedar en áreas contiguas, así, un archivo puede quedar "partido" enmuchos pedazos a lo largo del disco, se dice entonces que el archivo está "fragmentado". Al tener los archivos esparcidos por el disco, se vuelve ineficiente el accesoa ellos.

Utilizar el liberador de espacio

La herramienta Liberador de espacio en disco le ayuda a liberar espacio del disco duro mediante la búsqueda en el disco de los archivos que puede eliminar deforma segura. Puede elegir entre eliminar algunos o todos los archivos. Use el Liberador de espacio en disco para realizar cualquiera de las tareas siguientes con el fin de liberar espacio en el disco duro:por ejemplo

Y Quitar los archivos temporales de Internet.

Y Quitar archivos de programas descargados. Por ejemplo, los controles ActiveX y los subprogramas de Java descargados de Internet.

Y Vaciar la Papelera de reciclaje. Y Quitar los archivos temporales de Windows.

Y Quitar componentes opcionales de Windows que ya no utilice.

Y Quitar programas instalados que ya no vaya a usar.

Aplicar tareas programadas

Con Tareas programadas puede programar cualquier secuencia de comandos, programa o documento para que se ejecute en una fecha y horas determinadas,según le convenga.Tareas programadas se inicia cada vez que inicia sesión y se ejecuta en segundo plano. Inicia cada tarea programada a la hora que especificó cuando creó la tarea.Introducción:Una Tarea ProgramadaLas tareas programadas son una lista de acciones que el Sistema Operativo Windows debe de realizar cada cierto tiempo. El periodo en el que el SO realiza cadauna de las acciones que tenga asignadas puede variar entre:Diariamente. Semanalmente. Mensualmente. Sólo una vez. Al iniciar el equipo.Las tareas programadas sirven para lanzar la ejecución de programas a una determinada hora.

2.2 PROGRAMA DE BUSQUEDA DE ERRORES EN DISCOS

SCANDISK: es una aplicación diseñada originalente por Symantec y adquirida posteriormente por Microsoft para incorporarla junto a sus sistemas operativos MS-DOS a partir de la version 6, y Windows bajo plataforma 9X.

Se usa Scandisk para saber si hay errores fisicos o lógicos en el disco duro que podria eventualmente causar algun problema en la ejecucion de Windows, o de algun programa reparando o marcando las áreas diseñadas para que asi no afecte en el funcionamiento del sistema.

Para realizar esta operacion ir a: Botón Inicio > Programas > Accesorios > Herramientas de sistema > Scandisk y observe:

Para usar este programa debe:

1. Seleccionar la unidad que desea revisar si tiene errores: puede seleccionar su disco duro o un disquete que tenga dentro del drive.

2. Seleccione la opcion que desea aplicar. Siempre es recomendable aplicar la opción completa ya que se de esa manera se asegura que se ha revisado a fondo todo lo que podria estar fallando.

3. Seleccione la opcion Reparar errores automaticamente si lo desea. Esta opción es recomendable si dejará el computador corriendo este programa solo ya que asi se realizará automáticamente todo el proceso sin tener que supervisarlo.

4. Haga clic en Iniciar y espere que el computador termine de revisar la unidad.

2.3- DESFRAGMENTADOR

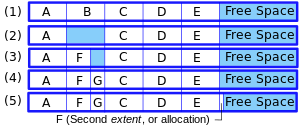

La desfragmentación es el proceso conveniente mediante el cual se acomodan los archivos en un disco para que no se aprecien fragmentos de cada uno de ellos, de tal manera que quede contiguo el archivo y sin espacios dentro del mismo. Al irse escribiendo y borrando archivos continuamente en el disco duro, los fragmentos tienden a no quedar en áreas contiguas, así, un archivo puede quedar "partido" en muchos pedazos a lo largo del disco, se dice entonces que el archivo está "fragmentado". Al tener fragmentos de incluso un archivo esparcidos por el disco, se vuelve ineficiente el acceso a los archivos. Los fragmentos de uno o varios archivos es lo que hace factible la desfragmentación. El problema de almacenamiento no contiguo de los archivos se denomina fragmentación, es conveniente desfragmentar el almacenamiento de los archivos en dispositivos de almacenamiento electromecánicos por el uso del computador. (Los SSD no son mecánicos).

Existen varias estrategias de desfragmentación. Cada sistema operativo puede utilizar una o varias de estas estrategias. Es importante el tipo elegido puesto que cada Sistema Operativo tiene el suyo característico por defecto. La estrategia de desfragmentación ha sido estudiada por los programadores del Sistema Operativo para optimizar la navegación por los archivos al máximo para ese Sistema, es por ello que cada Sistema Operativo tiene una o varias estrategias de Desfragmentación que le son más favorables, la elección no es de poca importancia.

La fragmentación es un problema que surge debido al ordenamiento interno de los archivos de un sistema de archivos. Se da muy comúnmente en el sistema operativo Windows aunque también afecta a otras plataformas pero en una escala mucho menor. Existen dos tipos de fragmentación: interna y externa. En algunos sistemas como Linux la desfragmentación es menos frecuente que en otros sistemas por que la distribución de los archivos en un disco, característico de los mismos, lo hace posible. Desfragmentar no hace que el ordenador compute más rápido, sino que agiliza el proceso de la navegación por los archivos. Causas

La fragmentación ocurre cuando el sistema operativo no asigna suficiente espacio contiguo para almacenar un archivo completo como una unidad, sino que, en cambio, pone partes de él en huecos entre otros archivos (usualmente estos huecos existen porque antes contuvieron un archivo que posteriormente fue borrado por el sistema operativo, o porque este en primer lugar asignó demasiado espacio para un archivo). Los archivos más grandes y el mayor número de archivos también contribuyen a la fragmentación y en consecuencia a la pérdida de rendimiento. La desfragmentación intenta aliviar estos problemas.

Fragmentación

La fragmentación es la memoria que queda desperdiciada al usar los métodos de gestión de memoria. Tanto el primer ajuste, como el mejor y el peor producen fragmentación externa (Conocidos como estrategias de Colocación).

La fragmentación es generada cuando durante el reemplazo de procesos quedan huecos entre dos o más procesos de manera no contigua y cada hueco no es capaz de soportar ningún proceso de la lista de espera. Tal vez en conjunto si sea espacio suficiente, pero se requeriría de un proceso de desfragmentación de memoria o compactación para lograrlo. Esta fragmentación se denomina fragmentación externa.

Existe otro tipo de fragmentación conocida como fragmentación interna, la cual es generada cuando se reserva más memoria de la que el proceso va realmente a usar. Sin embargo a diferencia de la externa, estos huecos no se pueden compactar para ser utilizados. Se debe de esperar a la finalización del proceso para que se libere el bloque completo de la memoria.

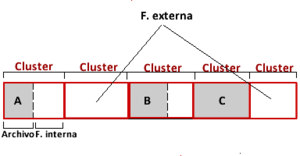

Fragmentación interna

La fragmentación interna es la pérdida de espacio en disco debido al hecho de que el tamaño de un determinado archivo sea inferior al tamaño del clúster, ya que teóricamente el archivo estaría obligado a ser referenciado como un clúster completo. Los clústeres son contiguos de forma que desde el último bit del archivo situado en el clúster "a" hasta el primer bit del archivo situado en el clúster contiguo (es decir "b") queda un espacio sobrante siempre teniendo la condición de que el archivo del clúster "a" fuera más pequeño que el clúster en sí. Por eso se sugiere no disponer de un gran tamaño de partición en los discos nuevos donde la capacidad es muy importante. Por ejemplo si nuestro clúster es de 18KB (18.432 bytes) por más que un archivo ocupe menos, en nuestro disco ocupara 18KB. Esto sugiere una pérdida de ese espacio que dice utilizar pero no utiliza.

Por eso, en nuestro ejemplo, un archivo de 3KB ocupara en nuestro disco lo mismo que uno de 10KB, o sea 18 KB. Esa pérdida de espacio se denomina fragmentación interna, y no se corrige con el desfragmentador, sino disminuyendo el tamaño del clúster, algo que habitualmente los usuarios solo pueden conseguir creando particiones más pequeñas.

Fragmentación externa[editar]

Este tipo de fragmentación aparece como consecuencia de las distintas políticas de ajuste de bloques que tiene un sistema de ficheros, o al utilizar asignaciones dinámicas de bloques en el caso de la memoria. En el sistema de ficheros, la sucesiva creación y eliminación de ficheros de distintos tamaños puede conducir al aislamiento de los bloques libres de un disco y, dependiendo de la política de ajuste, su no elección para futuros ficheros. En la memoria del sistema la fragmentación se produce cuando los procesos asignados han ocupado posiciones no contiguas de memoria dejando demasiados bloques libres de pequeño tamaño, en los que no "caben" nuevos procesos.

En sistemas de ficheros la desfragmentación trata de resolver este problema, alineando los bloques de datos contiguos y juntando los bloques libres, produciendo así fragmentos mayores que sí serán elegidos para futuros ficheros. En la memoria principal se soluciona compactando los procesos para que estos ocupen posiciones contiguas y dejar los bloques libres juntos, o también se soluciona con la paginación de memoria.

La herramienta Liberador de espacio en disco le ayuda a liberar espacio del disco duro mediante la búsqueda en el disco de los archivos que puede eliminar de forma segura. Puede elegir entre eliminar algunos o todos los archivos. Use el Liberador de espacio en disco para realizar cualquiera de las tareas siguientes con el fin de liberar espacio en el disco duro:

· Quitar los archivos temporales de Internet.

· Quitar archivos de programas descargados. Por ejemplo, los controles ActiveX y los subprogramas de Java descargados de Internet.

· Vaciar la Papelera de reciclaje.

· Quitar los archivos temporales de Windows.

· Quitar componentes opcionales de Windows que ya no utilice.

· Quitar programas instalados que ya no vaya a usar.

Puede iniciar el Liberador de espacio en disco si realiza cualquiera de los pasos siguientes:

· Haga clic en Inicio y, a continuación, en Ejecutar. En el cuadro

O bien

· Haga clic en Inicio, seleccione Programas, Accesorios,Herramientas del sistema y, a continuación, haga clic enLiberador de espacio en disco.

O bien

· En Windows Explorer o en Mi PC, haga clic con el botón secundario del mouse (ratón) en el disco en el que desea liberar espacio, haga clic en Propiedades, en la ficha General y, a continuación, en Liberador de espacio en disco .

Quitar archivos almacenados en el disco duro

Para quitar archivos almacenados en el disco duro que ya no vaya a usar, siga los pasos siguientes:

1. Haga clic en Inicio y, a continuación, en Mi PC.

2. Haga clic con el botón secundario del mouse (ratón) en el disco en el que desee liberar espacio y, a continuación, haga clic enPropiedades.

3. Haga clic en la ficha General y, a continuación, haga clic enLiberador de espacio en disco.

4. Haga clic en la ficha Liberador de espacio en disco (si no está ya seleccionada), active las casillas de verificación situadas junto a los archivos que desee quitar y, a continuación, haga clic enAceptar.

5. Haga clic en Sí para llevar a cabo dicha acción y después haga clic en Aceptar.

Quitar componentes de Windows

Para quitar componentes de Windows que no utilice, siga los pasos descritos a continuación:

1. Haga clic en Inicio y, a continuación, en Mi PC.

2. Haga clic con el botón secundario del mouse (ratón) en el disco en el que desee liberar espacio y, a continuación, haga clic enPropiedades.

3. Haga clic en la ficha General y, a continuación, haga clic enLiberador de espacio en disco.

4. Haga clic en la ficha Más opciones y, a continuación, enComponentes de Windows , haga clic en Liberar.

Se iniciará el Asistente para componentes de Windows.

5. En la lista Componentes, desactive las casillas de verificación correspondientes a los componentes que desee quitar.

o Una casilla de verificación sombreada junto a un componente indica que sólo algunos de sus subcomponentes están instalados.

Si desea quitar un subcomponente, haga clic en Detalles, desactive las casillas de verificación correspondientes a los subcomponentes que desee quitar y, a continuación, haga clic en Aceptar.

6. Haga clic en Siguiente.

7. En la página Finalización del Asistente para componentes de Windows, haga clic en Finalizar.

8. Haga clic en Aceptar, a continuación en Sí para llevar a cabo dicha acción y después en Aceptar.

Quitar programas instalados

Para quitar programas que ya no vaya a usar, siga estos pasos:

1. Haga clic en Inicio y, a continuación, en Mi PC.

2. Haga clic con el botón secundario del mouse (ratón) en el disco en el que desee liberar espacio y, a continuación, haga clic enPropiedades.

3. Haga clic en la ficha General y, a continuación, haga clic enLiberador de espacio en disco.

4. Haga clic en la ficha Más opciones y, a continuación, enProgramas instalados, haga clic en Liberar.

Aparecerá el cuadro de diálogo Agregar o quitar programas .

5. En la lista Programas actualmente instalados , haga clic en el programa que desea quitar y, a continuación, en Quitar (oAgregar o quitar).

6. Cuando se le pregunte si desea quitar el programa, haga clic en Sí.

7. Repita los pasos 5 y 6 para quitar otros programas que ya no vaya a usar y, a continuación, haga clic en Cerrar.

8. Haga clic en Aceptar, a continuación en Sí para llevar a cabo dicha acción y después en Aceptar.

2.5-Aplicar tareas programadas.

Con Tareas programadas puede programar cualquier secuencia de comandos, programa o documento para que se ejecute en una fecha y horas determinadas, según le convenga.

Tareas programadas se inicia cada vez que inicia sesión y se ejecuta en segundo plano. Inicia cada tarea programada a la hora que especificó cuando creó la tarea.

Introducción:

Una Tarea Programada

Las tareas programadas son una lista de acciones que el Sistema Operativo Windows debe de realizar cada cierto tiempo. El periodo en el que el SO realiza cada una de las acciones que tenga asignadas puede variar entre:

Diariamente. Semanalmente. Mensualmente. Sólo una vez. Al iniciar el equipo.

Las tareas programadas sirven para lanzar la ejecución de programas a una determinada hora.

2.6- FORMATEO

Se considera a la acción de Formatear como relativa a la que es dar Formato o Formateo del Disco de un ordenador, considerándose no solo a un Disco Duro, sino que también este concepto era anteriormente aplicado a las Cintas Magnéticas, siendo relativo a la preparación de estos soportes para que posteriormente puedan realizarse grabaciones de archivos sobre el mismo.

En el momento que realizamos un Formato del Disco no solo debemos tener en cuenta que dejaremos su aptitud para Almacenar Archivos, sino que también existe la posibilidad de que eliminemos todos los que allí hubiera con anterioridad.

Esta tarea permite restablecer las condiciones "iniciales" de un Disco Duro, o bien generar una nueva Partición del mismo, volviéndolo a su Estado Original, en el cual estará óptimo para ser reescrito con nuevos Datos e Información, aunque a veces la eliminación de los archivos originales no se da en forma permanente y puede ser recuperada.

Existen entonces dos formas de dar Formato, las cuales analizaremos brevemente a continuación:

Formato en Bajo Nivel: Realizado mediante el control de un Software específico, es también conocido como Formato Físico, ya que consiste en la marcación de la superficie del disco con Óxido de Cromo u Óxido de Níquel, para lograr su posterior forma de pistas concéntricas que pueden ser posteriormente magnetizables y a su vez sirvan de referencia para el cabezal lector que buscará leerlas.

Formato de Alto Nivel: Es el motivo por el cual se suele confundir el verbo "Formatear" o bien utilizar en forma ambigua, ya que consiste, en contraposición al anterior formato, en la asignación de un nuevo Sistema de Archivos al medio de almacenamiento, asignando nuevos sectores e inclusive pudiendo realizado Particiones al mismo, lo que permite que existan dos o más sistemas en un mismo medio de almacenamiento.

Este formateo implica la eliminación de los datos contenidos previamente, debido a que se re organizan y reordenan los Clústers, porciones que el sistema distribuye dentro de un medio de almacenamiento, haciendo que la asignación previa al formateo sea completamente distinta e inaccesible, por lo que se considera una tarea que no solo nos ayudará a depurar el Disco Duro en caso de un irreparable daño causado por Aplicaciones Maliciosas, sino también poder restaurarlo a sus condiciones originales para el almacenamiento de nuevos archivos.

2.7-Compresión y descompresión de archivos

La mayoría de personas han descargado archivos de gran tamaño, como música o vídeo, a través de Internet. Debido al gran tamaño de estos archivos, la descarga de ellos puede tomar horas. Para resolver este problema, y hacer un mejor uso del espacio en disco, los archivos grandes se comprimen utilizando distintos programas informáticos. Una vez descargados, pueden entonces ser descomprimidos, y vistos, utilizando un programa de descompresión.

Cómo funciona la compresión

Un software de compresión funciona usando ecuaciones matemáticas para analizar los datos de archivos y buscar patrones de repetición. Entonces, el programa reemplaza estos patrones que se repiten con pequeñas piezas de datos, o código, que ocupan menos espacio. Una vez que el software de compresión ha identificado un patrón de repetición sustituye ese patrón con un código más pequeño que también muestra las ubicaciones del patrón. Por ejemplo, en una imagen, el software de compresión reemplaza cada instancia de color rojo con un código para este color que también indica todas partes de la imagen en la que se produce dicho color.

Tipos de compresión

Los archivos comprimidos generalmente terminan en .zip, .sit y .tar. Estas se llaman extensiones, e indican los diferentes formatos de compresión -diferentes tipos de software que se utilizan para comprimir los archivos. Para PC, el .zip es el más común. El .sit es más usado con Mac y .tar utilizado con Linux. Cuando veas un archivo con una de estas extensiones, puede ser un solo archivo grande o un conjunto de archivos agrupados.

Compresión sin pérdidas

La compresión sin pérdida es una manera de comprimir archivos sin perder ningún dato. Este método amontona los datos más cerca remplazándolos con un tipo de taquigrafía. Se puede reducir el tamaño de los archivos alrededor de la mitad. El formato .zip utiliza compresión sin pérdida. Con esta forma, el archivo descomprimido proporciona un duplicado exacto del archivo comprimido, con la misma calidad. Sin embargo, no se puede comprimir archivos a un tamaño muy pequeño, ya que hace menos útil a los archivos muy grandes.

Compresión con pérdida

Para hacer los archivos hasta un 80% más pequeños, se utiliza la compresión con pérdida. Un software de compresión con pérdida elimina algunos datos redundantes de un archivo. Debido a que se eliminan datos, la calidad del archivo descomprimido es menor que el original. Este método comprime gráficos, audios y archivos de vídeo, y el ligero daño a la calidad es poco notable. JPEG utiliza la compresión con pérdida, por lo que los archivos convertidos a JPEG pierden algo de calidad. El MP3 también utiliza la compresión con pérdida para encajar en una gran cantidad de archivos de música en un espacio pequeño, aunque la calidad del sonido es menor que con un archivo WAV que utiliza compresión sin pérdidas.

Descompresión

Para utilizar un archivo comprimido, primero deberás descomprimirlo. El software utilizado para descomprimir depende de cómo el archivo fue comprimido en primer lugar. Para descomprimir un archivo .zip, necesitas un software como WinZip. Para descomprimir un .sit, necesitas el programa Stuffit Expander. WinZip no descomprime archivos .sit, pero una versión de StuffIt Expander puede descomprimir archivos tanto .zip como .sit. Los archivos que terminan en .mar o .exe se denominan archivos de autoextracción. Estos son archivos comprimidos que no requieren ningún software especial para descomprimirse. Simplemente se descomprimen automáticamente haciendo clic en el archivo al abrirlo.

+21.13.34.png)